La prima cosa che voglio dirti è che, sapere come spiare email, non ti autorizza a mettere in campo questa pratica in qualsiasi modo tu voglia. Poco fa, ti ho fatto l’esempio di un datore di lavoro e dei suoi dipendenti, che è uno dei casi limite di questa sfera. Se stai pensando di spiare le email di tua moglie o quelle di tuo marito, sappi che questa pratica è assolutamente illegale.

Ne deriva che, se venissi scoperto, potresti passare dei brutti guai, sia a livello amministrativo che penale. Pertanto, ti invito a prendere seriamente ciò che scriverò nei prossimi paragrafi ed a non utilizzarlo “a cuor leggero”. Vedere le email di altri è considerato un reato, non lo dimenticare mai. La guida è redatta a scopo informativo, sarai tu a rispondere delle tue azioni.

Il rispetto per la privacy online è fondamentale, e tutte le attività online dovrebbero essere condotte in modo etico e legale. Se hai preoccupazioni o dubbi sulla sicurezza del tuo account email, è meglio affrontare il problema in modo aperto e diretto, ad esempio cambiando la tua password e implementando misure di sicurezza aggiuntive.

Come spiare email

Se la tua è solo pura curiosità, oppure vuoi conoscere i metodi solitamente utilizzati allo scopo di difenderti, non devi fare altro che dedicarmi qualche minuto di tempo. Nei prossimi paragrafi, infatti, ti illustrerò dettagliatamente le pratiche più comuni per spiare la posta elettronica.

Come funziona lo spionaggio tramite posta elettronica

Spiare un utente tramite la posta elettronica, è una delle tecniche più “antiche” fra quelle che si sono diffuse con l’attuale mondo digitale per entrare in possesso dei dati personali di qualcuno.

Fin dagli albori, infatti, questo strumento è stato utilizzato per ogni tipo di scopo malevolo: dal phishing allo spionaggio vero e proprio, fino ad arrivare anche a truffe ben organizzate.

Non esiste un solo metodo per spiare le email ed è proprio per questo motivo che, se sei interessato a proteggerti, dovrai stare molto attento a ciò che accade nel tuo ambiente virtuale. Nei prossimi paragrafi, cercherò di spiegarti quali sono attualmente i metodi più utilizzati per lo spionaggio tramite posta elettronica.

Phishing

Il phishing è una delle “piaghe” del mondo digitale, che colpisce ogni anno milioni di utenti. Ti è mai capitato di trovare nel tuo account di posta elettronica un messaggio che ti chiedeva di reimpostare la password di accesso di un conto corrente che non ho mai avuto? Bene, questa è una delle tecniche utilizzate per il phishing.

Un malintenzionato invia infatti centinaia di messaggi di posta elettronica, contenenti la richiesta di reimpostare i propri dati di accesso a un determinato account. Sia la grafica che il testo della mail sono simili, se non identici, a un ipotetico messaggio originale, cosa che trae in inganno tantissimi utenti.

Una volta premuto sul link, però, si verrà reindirizzati (nei casi più comuni) a un sito web, costruito ad hoc, nel quale, inserendo i propri dati di accesso, si fornirà l’accesso al proprio account di posta (involontariamente). Ulteriori informazioni su questa pratica, le trovi in questa pagina di Wikipedia (in italiano).

Recuperare la password e-mail dal PC della vittima

Un’altra tecnica molto utilizzata per spiare le email, prevede di recuperare indirizzo e password direttamente dal browser o dal client utilizzato per effettuare l’accesso. Per farlo, un hacker dovrà per forza collegarsi fisicamente o da remoto al tuo PC, procedura complicata ma non impossibile.

Una volta effettua il collegamento al computer, viene installato un software che esegue la scansione delle password salvate nel browser o nel client email. I più utilizzati, al momento, sono due e puoi testarli sul tuo PC per verificare il loro effettivo funzionamento. Ti assicuro che ne rimarrai sbalordito.

Mail Password Decryptor

Mail Password Decryptor è un software gratuito che consente di prelevare la password da Thunderbird, Outlook e tanti altri client email.

Una volta scaricato e installato, tramite il pulsante Start recovery, partirà la procedura di scansione e recupero dei dati di accesso, davvero molto efficace.

WebBrowserPassView

A differenza dell’altro programma, WebBrowerPassView consente ai malintenzionati di recuperare email e password salvate nei più comuni browser, come Chrome, Safari o Firefox.

Una volta terminata l’installazione del software e fatta partire la scansione, se ci fossero dati di questo tipo nel programma di navigazione utilizzato, questi verrebbero esportati in un documento “in chiaro”, trasferibile poi su qualsiasi periferica esterna.

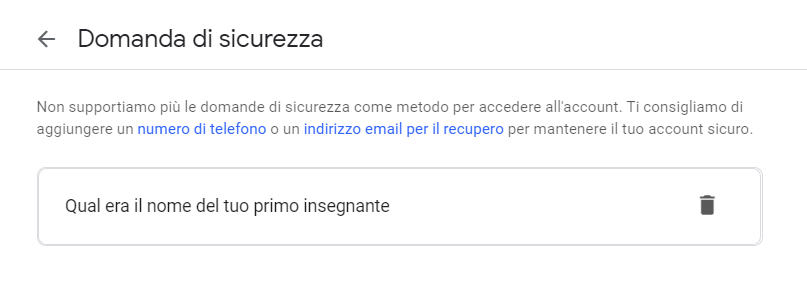

Domande di sicurezza

Sebbene meno utilizzate rispetto al passato, le domande di sicurezza offrono sempre un ottimo spunto ai malintenzionati per spiare l’email degli altri utenti. Questo strumento funziona alla perfezione soprattutto se chi intende spiare la posta elettronica conosce la sua vittima ed ha a sua disposizione informazioni sensibili per effettuare il tentativo. Potrebbe essere usato con tecniche di ingegneria sociale (social engineering).

Spesso, infatti, vengono utilizzate domande come “Qual è il nome di tuo padre”, oppure “Come si chiamava il tuo primo animale domestico”. È ovvio che una persona che ti conosce non abbia difficoltà a rispondere correttamente, potendo così avere accesso ai tuoi messaggi di posta elettronica.

Per farlo, poi, non dovrà certo faticare molto. Se conoscesse il tuo indirizzo email, questo soggetto non dovrebbe fare altro che premere su “Password dimenticata” e seguire la procedura per reimpostarla, scegliendo come metodo di verifica proprio le domande di sicurezza.

Keylogger

I keylogger sono degli strumenti davvero ingegnosi, che permettono di avere accesso a tutto ciò che viene digitato sulla tastiera del PC (e non solo). In rete, ne puoi trovare davvero tanti, anche completamente gratuiti. Studiati per tenere sotto controllo il computer da eventuali intrusioni, spesso vengono utilizzati proprio per lo scopo opposto.

Spiare la posta elettronica con un keylogger, è infatti estremamente semplice se si può avere accesso fisico al computer della vittima, anche solo per pochi minuti. Una volta installato, è possibile utilizzare questo tool anche da remoto, correndo meno rischi di essere scoperti. Se vuoi approfondire questo argomento, ti consiglio di leggere il mio articolo dedicato.

Spiare un cellulare tramite email

I moderni smartphone sono sicuramente lo strumento più utilizzato per comunicare, sia a livello privato che aziendale. Va da sé quindi che, tantissimi hacker (ma non solo) cercano proprio di spiare un cellulare tramite email.

In questo modo, se si utilizza il metodo giusto, è possibile avere accesso alle conversazioni WhatsApp, al profilo Instagram o a quello Facebook, senza particolari problemi. Le procedure che di solito vengono utilizzate non sono particolarmente complicate e, spesso, sono alla portata anche degli utenti meno esperti.

Oltre al phishing, di cui ti ho già parlato nei paragrafi precedenti, molti si affidano a link di tracciamento IP o a backdoor opportunamente aperte nello smartphone della vittima.

Vediamo quindi come procedono (di solito) i malintenzionati quando vogliono vedere le attività di un cellulare conoscendo l’e-mail collegata ad esso.

Spiare WhatsApp tramite email

Chi al giorno d’oggi non utilizza WhatsApp? Questa è infatti l’applicazione di messaggistica istantanea più utilizzata al mondo, tramite la quale ogni giorno passa una quantità pressoché infinita di dati personali.

Nonostante la sicurezza di WhatsApp sia nettamente migliorata rispetto al passato, ci sono ancora delle procedure che permettono agli utenti di accedere a messaggi, foto e video inviate nelle conversazioni.

Invio email con le chat di WhatsApp

Spesso, si ricorre ad un metodo davvero ingegnoso, che permette di copiare i messaggi di WhatsApp in file .txt, aggirando così la crittografia che, altrimenti, ne impedirebbe la lettura.

Periodicamente, poi, questo file di testo viene inviato tramite email ad un indirizzo di posta elettronica pre-impostato. Tuttavia, in fase di invio, è sempre possibile configurare un indirizzo e-mail spia al quale recapitare le chat WhatsApp con allegati. Per approfondire sull’invio dei messaggi WhatsApp sulla posta elettronica, leggi il tutorial correlato.

Invio di un link di tracciamento tramite e-mail

In alternativa, viene spesso utilizzato un link di tracciamento IP, che consente di accedere in un secondo momento allo smartphone bersaglio utilizzando dei software appositi.

Creare un link di tracciamento è davvero semplice e per farlo non serviranno più di pochi secondi. Questo collegamento invisibile può essere poi nascosto all’interno di immagini o all’interno di altri URL che, una volta visualizzati dalla vittima, trasmetteranno in tempo reale i dati del suo dispositivo.

Nel caso in cui ne volessi sapere di più su questo argomento, poco tempo fa ho realizzato una guida su come spiare le conversazioni di WhatsApp, che ti consiglio di leggere.

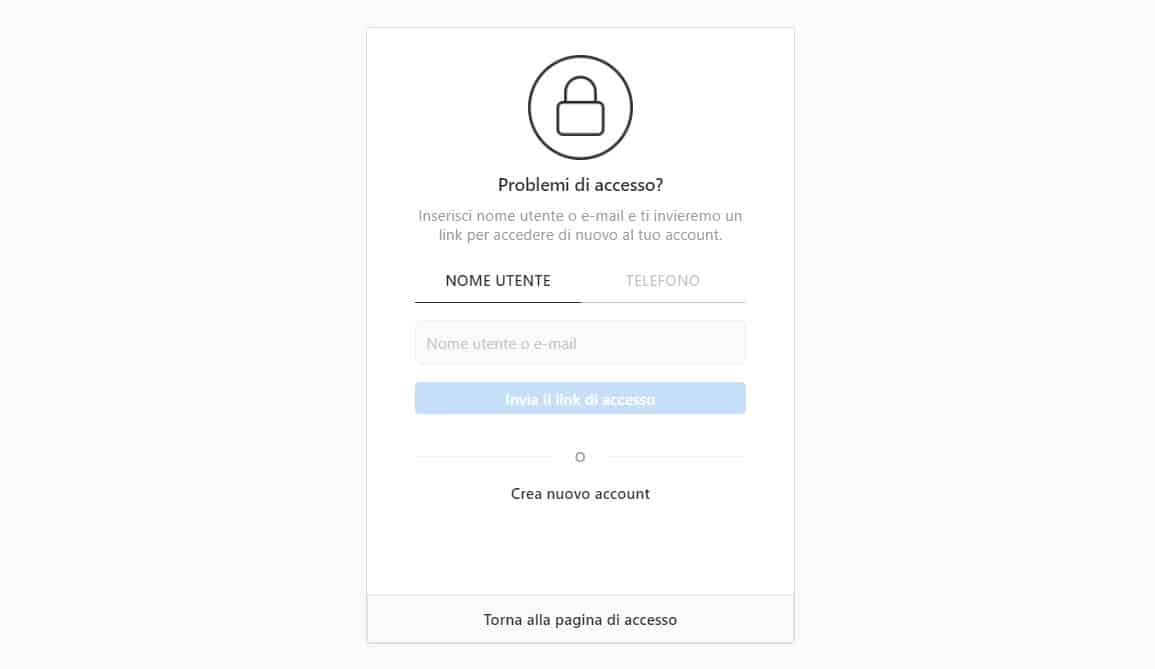

Spiare Instagram tramite email

Allo stesso modo, è possibile anche spiare Instagram tramite email, senza dover utilizzare procedure particolarmente complicate. In questo caso, però, non sarà facile accedere direttamente ai dati contenuti nell’account. Difatti, bisognerà prima recuperare i dati di accesso dell’account, ovvero username e password.

Per fare questo, solitamente, vengono utilizzati due metodi che hai già incontrato nel tutorial di oggi:

- E-mail phishing

- Recupero password

Un’e-mail phishing potrebbe permettere ad una persona di recuperare facilmente il numero di telefono e la password di accesso collegati all’account Instagram.

Dopo aver ottenuto questi dati, un hacker potrebbe avere accesso al profilo e modificarli subito, così da impedirti di entrarci e poter compiere le sue azioni in totale comodità.

Se il tentativo di phishing non andasse a buon fine, questo soggetto potrebbe usare la funzione di recupero password per prendere il controllo dell’account in maniera semplice e rapida. O anche, potrebbe usare le altre tecniche per spiare Instagram.

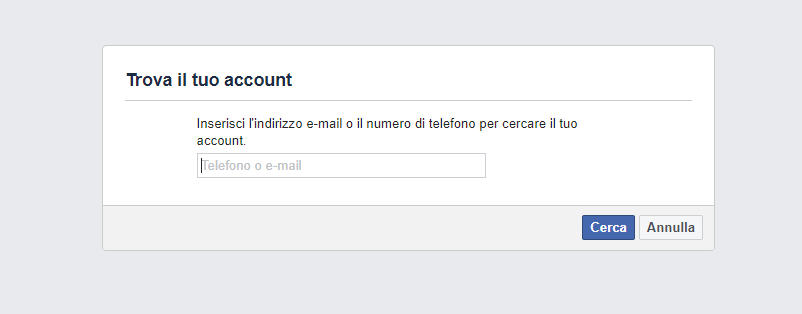

Spiare Facebook tramite email

Come ti ho appena mostrato per Instagram, è possibile utilizzare gli stessi metodi per spiare Facebook tramite email. Anche il social network di Mark Zuckerberg, infatti, è vulnerabile ad alcuni tipi di attacchi (indiretti).

Negli anni, mi sono accorto che la sicurezza di queste piattaforme è spesso molto avanzata per quanto riguarda gli attacchi di forza bruta. Da un certo punto di vista, invece, per gli “hacker amatoriali” risulta più semplice superare le barriere di Facebook e Instagram, soprattutto se conoscono personalmente la vittima. In questo caso, basterebbe reimpostare la password e chiedere l’invio del codice di conferma al proprio numero di telefono con una scusa qualsiasi.

Allo stesso modo poi, tramite phishing, è possibile recuperare i dati di accesso che verranno forniti direttamente dall’utente. Al contrario di quanto si pensi, anche questa è una procedura per spiare Facebook tramite email alla portata di tutti, anche degli utenti meno esperti. Basterà creare un quiz interattivo accessibile via web con domande mirate. Per ulteriori informazioni, leggi la guida al recupero dell’account Facebook.

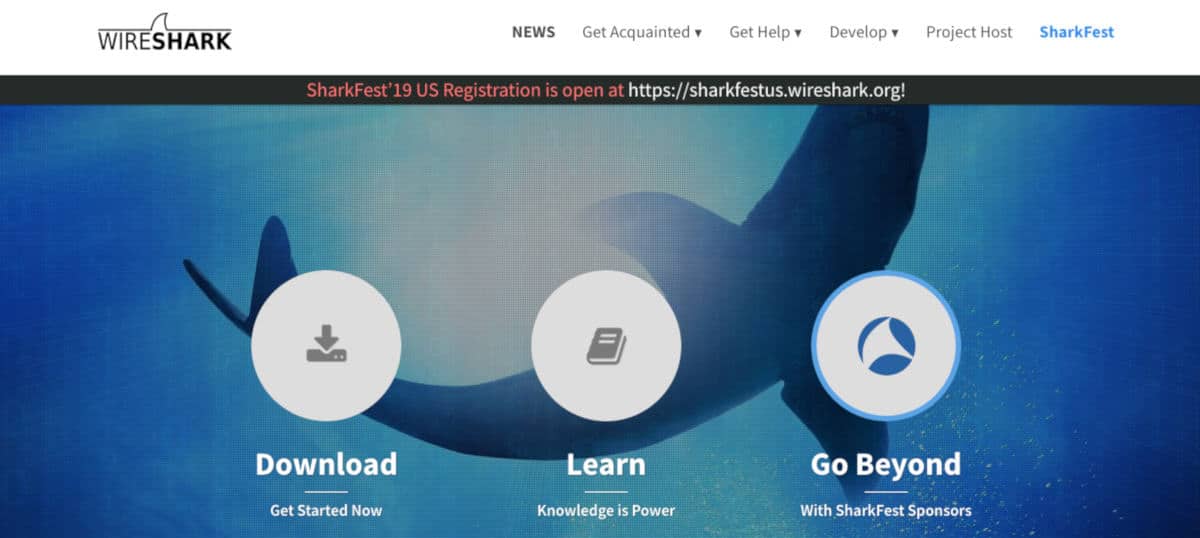

Spiare email stessa rete

I luoghi pubblici affollati con una rete WiFi aperta a tutti, sono i più rischiosi per quanto riguarda la sicurezza personale. Spiare email sulla stessa rete Wi-Fi diventa infatti molto semplice se non si prendono adeguate precauzioni.

Uno dei metodi più utilizzati in questo caso, è lo sniffing. Questa tecnica, che significa letteralmente “annusare l’ambiente circostante”, permette di rilevare ed intercettare i dati che viaggiano sulla stessa rete Internet.

Anche in questo caso, ci sono decine di programmi creati per catturare i pacchetti di rete. Fra i tanti, il migliore ed il più utilizzato, è senza dubbio WireShark.

Grazie a questo software, è infatti possibile “fiutare” la rete WiFi ed intercettare i dati che viaggiano attraverso di essa, per poi visualizzarli in chiaro sul proprio PC. L’unica accortezza che può metterti in salvo da questo espediente, sono i dati criptati.

In questo modo, infatti, anche se le tue informazioni venissero catturate sulla rete locale, sarebbe poi impossibile decifrarle senza la giusta chiave di lettura. Assicurati dunque che le tue connessioni utilizzino sempre HTTPS e che le tue app di messaggistica supportino la crittografia end-to-end.

In alternativa, per spiare le email quando si è collegati alla medesima rete wireless o LAN, spesso vengono utilizzate le backdoor. Queste non sono altro che “entrate secondarie” verso il tuo PC, tablet o smartphone, che permettono agli utenti più abili di intrufolarsi al suo interno (di nascosto) e di fare “man bassa” dei tuoi dati personali. Trovi ulteriori informazioni nella guida dedicata che ho già pubblicato.

Spiare email aziendali

Lo spionaggio di email aziendali è forse il caso più interessante fra quelli che ho preso in esame oggi. Spesso, per motivi diversi, un datore di lavoro vuole avere accesso alle email dei dipendenti per controllare ciò che stanno scrivendo.

Allo stesso modo, soprattutto quando si lavora in campi molto competitivi, è la stessa concorrenza a tentare di guardare le e-mail delle concorrenza per cercare di scoprire eventuali segreti o tecniche produttive particolari.

In entrambi i casi, si agisce speso al di fuori della legge, accettando pertanto i rischi che ne conseguono. Per queste ragioni, ti dirò solamente come controllare le email dei dipendenti. Prosegui la lettura per capire cosa devi fare.

Spiare le email dei dipendenti

Esistono diversi metodi per spiare le email dei dipendenti o per impedire che queste vengano spiate. Nelle aziende di medie e grandi dimensioni, questo è un problema quotidiano, che deve essere risolto tempestivamente per evitare di perdere competitività nel mercato del lavoro.

Le modalità principali per spiare la posta elettronica dei dipendenti, sono sostanzialmente due: possono essere utilizzati dei firewall (software o hardware) che intercettano il traffico in uscita dai PC, deviandolo verso un’altra direzione o interrompendolo del tutto. Questa soluzione permette di tenere sotto controllo i PC dei dipendenti in maniera continuativa e senza doverli configurare singolarmente.

In alternativa, esistono delle applicazioni create proprio a questo scopo che, una volta installate sui computer aziendali (target), creano dei report. All’interno di questi documenti, sono presenti tutte le attività svolte, comprese appunto quelle correlate alla posta elettronica (inviata e ricevuta) ed anche quelle relative ai siti Internet visitati e le email inviate.

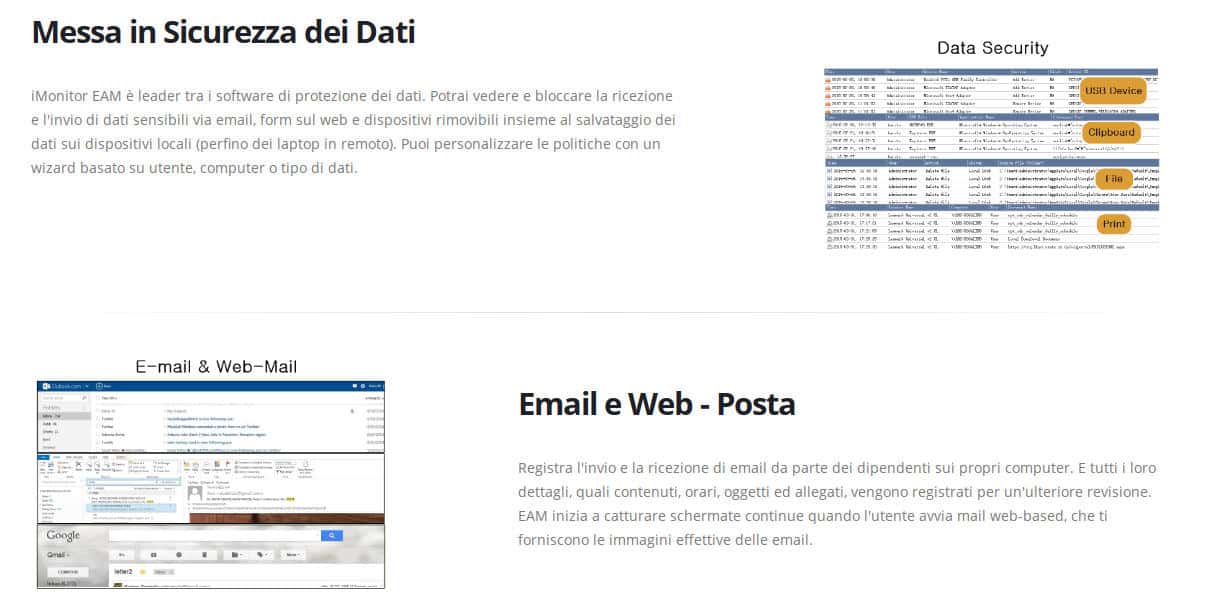

Una delle migliori soluzioni in questo campo, è iMonitor EAM. Essa consente di tenere sempre sotto vigilanza le attività lavorative e di rendersi conto in modo tempestivo di eventuali violazioni. Leggi questo approfondimento per approfondire la faccenda.